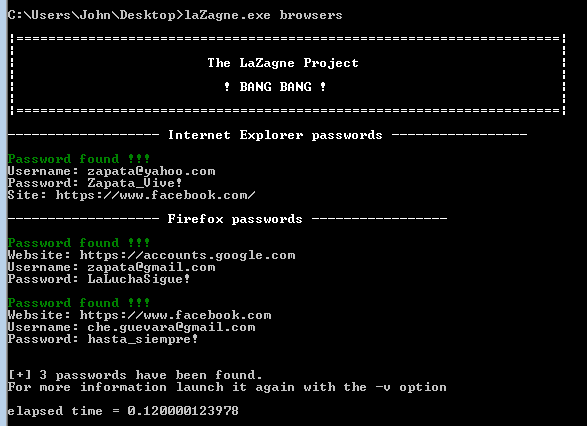

En este post voy a explicar como conseguir casi todas las contraseñas almacenadas en windows de una manera muy sencilla y sin despeinarse. Para esto, nos vamos a apoyar en una herramienta open source llamada LaZagne. Esta herramienta está escrita en python y lo que hace es buscar las contraseñas

Continue reading