OSSIM (Open Source Security Information Management), es una colección de herramientas bajo la licencia GPL. Es la versión community de AlienValut, una de las grandes empresas de ciberseguridad del mercado. OSSIM está diseñado para ayudar a los administradores de red en la seguridad de dispositivos, detección de intrusos y prevención. Es muy útil para tener controlada los equipos críticos de la red. Es capaz de correlacionar los datos de todas las herramientas para poder identificar patrones y poder actuar en base a ellos.

Componentes que integra:

• Arpwatch, utilizado para detección de anomalías en direcciones MAC.

• P0f, utilizado para la identificación pasiva de OS.

• Pads, utilizado para detectar anomalías en servicios.

• Openvas, utilizado para la evaluación y correlación cruzada (Sistema de detección de intrusos vs Escaner de Vulnerabilidad)

• Snort, utilizado como sistema de detección de intrusos (IDS) como también para la correlación cruzada con Nessus.

• Spade, es un motor de detección de anomalías en paquetes. Utilizado para obtener conocimiento de ataques sin firma.

• Tcptrack, utilizado para conocer la información de las sesiones, lo cual puede conceder información útil relativa a los ataques.

• Ntop, el mismo construye una impresionante base de datos con la información de la red, para la detección de anomalías en el comportamiento.

• Nagios, utilizado para monitorizar la disponibilidad de los hosts y servicios.

• nfSen, visor de flujos de red para la detección de anomalías de red

• Osiris, es un sistema de detección de intrusos basado en host (HIDS).

• Snare, colecciona los logs de sistemas Windows.

• OSSEC, es un sistema de detección de intrusos basado en hosts

Descargar

http://downloads.alienvault.com/c/download?version=current_ossim_iso

Una vez descargada, grabarla en un CD, en un USB o cargarla en una máquina virtual.

Instalación

Nota: Ossim en la versión 5.3.6 no da soporte a controladores de disco VirtIO. Por lo tanto si se monta en un máquina virtual con un disco de esté tipo, fallará la instalación.

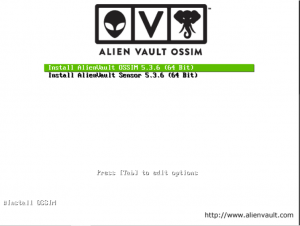

Elegir la primera opción

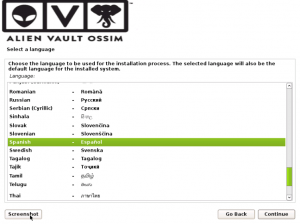

Elegir el idioma deseado. En este caso “Spanish“

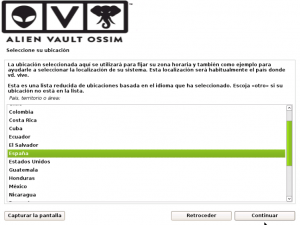

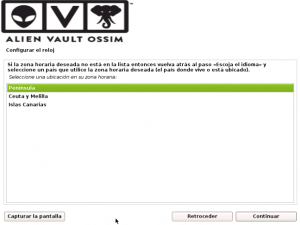

Seleccionar una ubicación. En este caso “España“

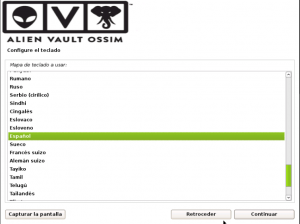

Seleccionar una distribución para el teclado. En este caso “Español“

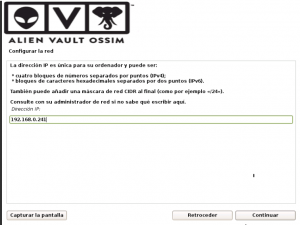

Darle una IP fija (a partir de aquí, es preferible darle a continuar con el ratón que al intro porque sino se bloquea)

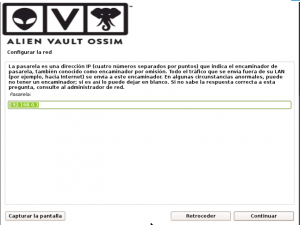

Indicar la máscara deseada

Indicar el gateway por el que se va a salir

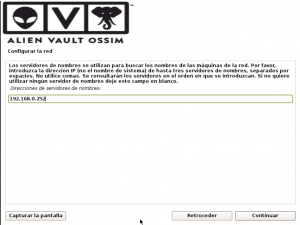

Indicar el servidor DNS que se va a utilizar

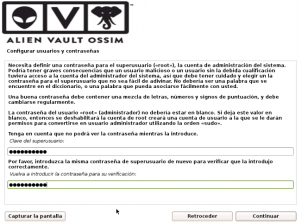

Elegir la contraseña de administrador

Elegir la zona horaria en la que se está. Una vez terminados los pasos tardará un rato en configurar todo.

Una vez terminada la configuración, nos saldrá un mensaje así. Lo que hay que hacer es acceder mediante el navegador web a la dirección IP que nos da, en este caso https://192.168.0.241

Configuración

Una vez accedido vía web lo primero que nos preguntará es que rellenemos nuestros datos

Una vez accedido vía web lo primero que nos preguntará es que rellenemos nuestros datos

Para logearnos el usuario por defecto es admin y la contraseña la indicada anteriormente

Para logearnos el usuario por defecto es admin y la contraseña la indicada anteriormente

Vamos a empezar con el wizard para ello clicar en START

Vamos a empezar con el wizard para ello clicar en START

El primer paso, es configurar la interfaz de red en este caso solo hay una

Ahora toca elegir que dispositivos se quieren añadir. Se pueden añadir desde uno en uno hasta una red entera. Mi consejo es que no se añada la red entera ya que generará demasiada información. Es mejor limitarse a los equipos críticos, Servers, equipos de networking..

Ahora toca elegir que dispositivos se quieren añadir. Se pueden añadir desde uno en uno hasta una red entera. Mi consejo es que no se añada la red entera ya que generará demasiada información. Es mejor limitarse a los equipos críticos, Servers, equipos de networking..

Para administrar los equipos correctamente es preferible añadir los usuarios y contraseñas. 1- Elegir el sistema Windows/Linux 2- Desplegar la lista de host agregados de la derecha y elegir a los que se quiere aplicar las credenciales 3- Escribir las credenciales y darle a “Deploy”

Configurar los datos de los dispositivos de red para los logs

Configurar los datos de los dispositivos de red para los logs

Para finalizar, si se desea crear una cuenta OTX para disponer de mas información sobre ataques que están sucediendo (opcional)

Para finalizar, si se desea crear una cuenta OTX para disponer de mas información sobre ataques que están sucediendo (opcional)

Hasta aquí el manual de los primeros pasos con OSSIM.

Post relacionados:

To be continued…

Ref.

http://es.wikipedia.org/wiki/Open_Source_Security_Information_Management

http://kinomakino.blogspot.com.es/2014/03/ossim-monitorizacion-de-eventos-de.html

Justo lo que necesitaba, gracias amigo

De nada, mi intención es ir completando información y trucos de ossim según vaya aprendiendo cosas. Si encuentras algo interesante y quieres compartirlo sería perfecto. Un saludo.

cuales son los requerimientos minimos para la instalacion??????

Los requerimientos mínimos son lo siguientes

https://www.alienvault.com/docs/AlienVault-Datasheet-Appliances.pdf

Esos no son los requisitos mínimos, es el hardware con el que viene el appliance de OSSIM, dependiendo del que se desea adquirir.

A mi me funciona bien con una Core i3 con 8 gigas en ram y 500 de disco duro, tomando en cuenta que mi infraestructura cuenta con 450 equipos. si vas a administrar más pues más o menos calcúlale.

No creo que con esas prestaciones lances un escáner de vulnerabilidades por ejemplo y te vaya bien 😉

Solo OpenVas consume casi el doble de tus recursos. Si quieres usar Ossim solo de SIEM te podría valer pero si quieres exprimir todas sus opciones con tus requisitos mínimos no da.

Un saludo.

Hola

Los links de los POSTs relacionados no van

Hay post viejos que debidos a migraciones se han perdido cosas. Puedes buscarlos por el blog. He dejado el único que está mas actualizado.

Un saludo

Hola, como hago para que al ingresar mal la contrasenia de mi router reguistre en OSSIM, ya que solo reguistra los succesos del mismo OSSIM, tengo que agregar un plugin o algo asi? disculpa mi ignorancia, mi router es de la marca tplink y al revisar en modelo no hay para esa marca, no se que deba hacer, gracias de antemano

Buenas,

no creo que esto sea posible ya que que yo conozca no exite ningún agente que te revise estos sucesos en ese tipo de routers. Lo que podrías revisar es si desde el router se pueden enviar logs a un sistema y recogerlos en OSSIM. De este modo podrías generar alertas en base autenticaciones incorrectas.

Un saludo

Hola, soy nuevo en este tema, tengo un problema. Les comento eh instalado OSSIM en hyper-v, configurado la ip que si entan el el rango de mi red, se instala correctamente pero a la hora de acceder con la ip en el navegador me sale que no puedo acceder a ese sitio. De antemano gracias.

Buenas,

Puede que sea algo del firewall? Puedes hacer ping a la IP? o un telnet?

Un saludo

Buen Día;

Lo primero que tienes que validar que tanto el servidor del ossim y la maquina donde quiere abrir la interfaz, estén dentro el mismo segmento de red. realice una prueba haciendo ping desde las dos maquinas.

Si no le funciona des-habilite el antivirus y el firewall entre el ossim y firewall de windows